El Internet, hoy en día es una herramienta indispensable, podemos integrarle tecnologías para desarrollar productos o servicios con una mejor calidad, rapidez menos errores, con bajos precios, accesibles lo que es aprovechado por las empresas una de las razones es por que estas generaciones esta tendiendo a utilizar los teléfonos, computadoras entre otras cosas para buscar un servicio mas rápido y confiable por los demás usuarios pero desde la perspectiva empresarial esto es una gran oportunidad para hacer negocios con lo que utilizan las tics que es el medio para poder vender,comprar comunicar y publicarse ya que es la manera de elevar los ingresos rápidamente.

domingo, 7 de diciembre de 2014

5.1 Definicion de comercio electronico

También llamado e-commerce, consiste en la

compra de productos o servicios a través de medios electrónicos como Internet u

otras redes de información, este tipo de comercios a crecido considerablemente

con llevando a la innovación pero la mayor parte de la compre que es

considerable son artículos virtuales tales como software o el acceso premium.

* Origen y evolucion historia

En el siglo XIX las empresas crearon un sistema novedoso el cual consistía en un catalogo que contenía fotos de los productos, así las personas no tenían que ir a la tienda para elegir el producto lo cual genero mas ingresos.

1970 Comenzó el e-commerce con novedades como transferencia de fondos monetarios con lo que las pequeñas empresas tuvieron un aumento de ganancias por la utilización de la tarjeta de crédito.

1980 Con la ayuda de la televisión se podían exhibir los productos y hacer la compra por teléfono y pagar con tarjeta de crédito.

1905 Se creo el comercio global electrónico para acelerar el e-commerse.

* Ventajas

El comercio entre empresas es donde la

compra es por lo general de materias primas a otras empresas o distribuidoras

con lo que lleva a una disminución en el precio ademas con la web de la empresa

el cliente puede obtener un servicio de 24 horas y así reducir su tiempo

de compra o errores a la hora de comprar por que la pagina web tendría una

interfaz interactiva e intuitiva.

*Características de su tecnología

~ Ubicacidad.- La tecnología se extiende mas a

lejos de los limites globales sin importar nada.

~Alcance global.- La tecnología se

extiende mas a lejos de los limites globales sin importar nada.

~Estándares universales.- Conjunto

de estándares de la tecnología o medos técnicos.

~Riqueza.- La posibilidad de

transmitir mensajes con audio, vídeo y texto para una mejor experiencia de

comercialización.

~Interactividad.- Donde el

consumidor interactua de forma dinámica que participa en la entrega de su

producto.

~Densidad de la información.- Los

costos de comunicación, procesamiento etc. Se reducen haciendo mas abundante la

información.

~Personalización/Adecuación.- Permite

entregar mensajes personalizados y adecuados al individuo.

~Tecnología social.- La generación

de contenido por parte del usuario en las redes sociales.

*Infraestructura y fundamentos

La aplicación del comercio en linea se basa en :

1. Infraestructura común : Directorios,

catalogos, tarjetas de autentificacion.

2. Infraestructura de red : Internet,

intranet, extranet, televisión, satélite etc.

3. Infraestructura de mensajes : Intercambio de

información, correo electrónico, protocolos de trasferencia de hipertexto.

4. Infraestructura de interfaces: Base de datos ,

agendas de clientes.

5. Usos habituales : se utilizan en cualquier

entorno donde se intercambie documentos como compras, finanzas, transporte,

salud etc.

6. Compra social y cuponera : consiste en ofrecer

descuentos con tiempos limites lo que incrementa el numero de visitas.

5.2 Modalidades de comercio electronico

- BBS: Tablones electrónicos de anuncios como vídeo conferencias etc.

En este concepto pueden interactuar organizaciones y clientes con el uso de medidas de seguridad y autentificacion

- solo entre empresas

- empresa - empresa

- empresa - administración publica

- usuario- usuario

- círculos cerrados

- participantes conocidos

- El mercado es un circulo : La red en el mercado se refiere a la actividad comercial en Internet pero el comercio electrónico se puede dividir en 4 categorías.

- B2B : Es el comercio entre empresas o proveedores por materias primas mediante de una extranet.

- B2C : Permite que las empresas orienten sus servicio a los clientes.

- C2C : Los consumidores actúan como vendedores y compradores.

- C2B : Un consumidor utiliza la red para conseguir mejores ofertas de una ya presentada.

Para reforzar lo aprendido hasta ahorita

5.3 Amenazas informaticas

La seguridad informática, es un área de la informática. Fue algo que se enfoco en la protección de la infraestructura computacional, esta comprendida por el software, base de datos, meta datos,archivos, etc. La seguridad de la información y el concepto de seguridad informática no deben ser confundidos, pues la seguridad informática es la disciplina que se ocupa diseñar mediante normas, procedimientos y mé

todos para conseguir un sistema de información seguro y confiable.

todos para conseguir un sistema de información seguro y confiable.

~La infraestructura computacional.- Es una parte esencial para el almacenamiento y gestión de la información, así como para el funcionamiento mismo de la organización. La función de la seguridad informática en esta área es velar que los equipos funcionen adecuadamente y anticiparse en caso de fallas, planes de robos, incendios, boicot, desastres naturales, fallas en el suministro eléctrico y cualquier otro factor.

~ Los usuarios.- Son las personas que utilizan la estructura tecnológica, zona de comunicaciones y que gestionan la información.

* Amenazas

El hecho de conectar una red a un entorno externo nos da la posibilidad de que algún atacante pueda entrar en ella. Basado en esto podemos decir que existen 2 tipos de amenazas:

~ Amenazas internas.- Esta situación se presenta gracias a los esquemas ineficientes de seguridad con los que cuentan la mayoría de las compañías a nivel mundial, y porque no existe conocimiento relacionado con la planeación de un esquema de seguridad eficiente que proteja los recursos informáticos de las actuales amenazas combinadas.

~Amenazas externas.- se originan fuera de la red. Al no tener información certera de la red, un atacante tiene que realizar ciertos pasos para poder conocer qué es lo que hay en ella y buscar la manera de atacarla.

* Análisis de riesgo

Brinda la seguridad lógica que consiste en la aplicación de barreras y procedimientos que resguardan el acceso a los datos y solo las personas autorizadas pueden tener acceso a ellos.

Los medios para conseguirlo son:

*Restringir el acceso

*Asegurar que los operadores

*Asegurar los datos

*Asegurar la información transmitida

*Asegurar que existan sistemas y pasos de emergencia alternativos de transmisión entre diferentes puntos.

*Organizar a cada uno de los empleados por jerarquía informática

*Actualizar constantemente las contraseñas de accesos a los sistemas de cómputo.

* Elementos de un análisis de riesgo

~ Análisis de impacto de seguridad.- Consiste en asignar estrategicamente los recursos para cada equipo de seguridad, es decir que alguien asigne un valor monitoreado a cada equipo.

~ Políticas de seguridad.- Estos mecanismos permiten saber que los operadores tienen solo los permisos otorgados.

~Respaldo de información.- La manera mas eficiente de la protección de los datos es determinar una política de copias de seguridad, este punto es muy necesario para la empresa ya que la información puede verse afectada por diversos factores.

5.4 Dispositivos de seguridad

Se refiere al estudio de métodos y medios de protección de los sistemas de información y comunicaciones, o ante fallos de procesos, se caracterizan por proteger la confidencialidad y la integridad de la información, ademas de garantizar la disponibilidad de la misma.

¿ Como se consigue la seguridad de la información?

Implementando un conjunto de mecanismos o acciones dirigidas a disminuir los riesgos de seguridad provocados por las amenazas a los sistemas de información.

Los salvaguardias se clasifican en 3 categorías:

~ Administrativos.- Las salvaguardas administrativas incluyen las políticas y procedimientos de seguridad.

~ Físicas y técnicas.- Limitan el acceso físico directo a los equipos. Incluyen cerraduras, bloqueos para teclados, vigilantes de seguridad, alarmas y sistemas ambientales para la detección de agua, fuego y humo, e incluyen sistemas de respaldo y alimentación de reserva, tales como baterías y fuentes de alimentación ininterrumpida.

~ Preventivas.- Evitan que ocurran acontecimientos indeseados.

~ Correctivas.- Se orientan a identificar los incidentes, evaluarlos y reducir sus efectos después de que hayan sucedido.

En el caso de una pequeña empresa o de un usuario independiente, los sistemas de proceso de la información son utilizados por uno, o como mucho, por un número pequeño de usuarios y los activos de información son limitados. Con ello, se reduce la problemática de protección de la información. Cada característica propia del sistema tratado y su objetivo va asociado a un conjunto de amenazas que pueden atentar contra la seguridad del sistema, y a su vez estas amenazas, aconsejan la posible implantación de un conjunto de salvaguardas que, cada una en su justa medida, reducen el riesgo a que están sometidos los activos de la información.

* Componentes

~ Protección antivirus.

~ Políticas de respaldo de la información

~ Sistema de cortafuegos

Otros componentes podrían ser:

~ Gestión de la seguridad.- Recomendado a medida que los sistemas crecen en complejidad y número de usuarios.

~ Organización del Sistema de Seguridad.- Recomendado a medida que los sistemas se utilizan en organizaciones complejas con bastantes empleados.

~Sistema de identificación y autenticación de usuarios.- Recomendado cuando los sistemas disponen de varios usuarios con áreas de responsabilidad diferentes.

~Sistema de control de acceso.- Se quiere limitar a cada uno las funciones del sistema a las que está autorizado.

~Personal.- Recomendado en organizaciones con gran número de empleados para responsabilizar a cada empleado en sus obligaciones.

~Planes de contingencia.- Recomendado a medida que los sistemas realizan funciones de tipo crítico que no permiten que una determinada amenaza cause interrupciones en los servicios ofrecidos por la organización.

~Protección a la privacidad de los datos.- Recomendado en los casos en que la información tratada está catalogada como información afectada a la Ley Orgánica de Protección de Datos de Carácter Personal. (LOPDCP).

~Utilización del cifrado de la información.- Cuando se desea proteger la información almacenada o transmitida, de forma eficaz contra divulgaciones o modificaciones no deseadas.

~Tratamiento de incidentes.- Conjunto de procedimientos que permiten que cualquier incidente de seguridad de los sistemas de información sea tratado de forma lo más eficaz posible.

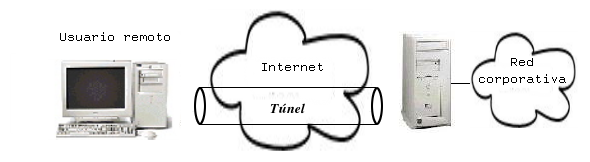

5.5 Red privada virtual

Virtual Private Network (VPN) son las tecnologías de red que permiten una extensión segura de la red local sobre una red publica o no controlada. Para hacerlo posible de manera segura es necesario proporcionar los medios para garantizar la autentificación, integridad de toda la comunicación:

~ Autenticacion y autorización.- ¿Quién está del otro lado? Usuario/equipo y qué nivel de acceso debe tener.

~ Integridad.- De que los datos enviados no han sido alterados.

~ Confidencialidad.- Dado que sólo puede ser interpretada por los destinatarios de la misma.

~ No repudio.- Es decir, un mensaje tiene que ir firmado, y quien lo firma no puede negar que envió el mensaje.

~ Identificación del usuario.- Las VPN deben verificar la identidad de los usuarios y restringir su acceso a aquellos que no se encuentren autorizados.

~ Codificación de datos.- Los datos que se van a transmitir a través de la red pública (Internet), antes deben ser cifrados, para que así no puedan ser leídos.

~ Administración de claves.- Las VPN deben actualizar las claves de cifrado para los usuarios.

~ Nuevo algoritmo de seguridad (SEAL)

* Tipos de VPN

~ Acceso remoto.- Es el modelo mas utilizado actualmente, consiste en usuarios o proveedores que se conectan con la empresa desde sitios remotos utilizando Internet como vinculo de acceso.

~ Punto a punto.- Es utilizado para conectar oficinas remotas con la sede central de la organización, los servidores de las sucursales se conectan a Internet usando los servicios de su proveedor local.

~ Tunneting.- Consiste en encapsular un protocolo de red sobre otro, creando un túnel dentro de una red de computadoras. De esta manera se encaminan los paquetes de datos sobre nodos intermedios que son incapaces de ver en claro el contenido de dichos paquetes.

* VPN over LAN

Es una variante del tipo " acceso remoto" , no es muy difundido, por otra parte emplea la red de area local (LAN) de la empresa, lo cual mejora las prestaciones de seguridad de las redes inalambricas (WI.FI).

* Implementaciones

El protocolo estándar de facto es el IPSEC, pero también están PPTP, L2F, L2TP, SSL/TLS, SSH, etc. Cada uno con sus ventajas y desventajas en cuanto a seguridad, facilidad, mantenimiento y tipos de clientes soportados.

Actualmente hay una línea de productos en crecimiento relacionada con el protocolo SSL/TLS, que intenta hacer más amigable la configuración y operación de estas soluciones.

~ Las soluciones de hardware casi siempre ofrecen mayor rendimiento y facilidad de configuración, aunque no tienen la flexibilidad de las versiones por software. Dentro de esta familia tenemos a los productos de Fortinet, SonicWALL, WatchGuard, Nortel, Cisco, Linksys, Netscreen (Juniper Networks), Symantec, Nokia, U.S. Robotics, D- link,Mikrotik, etc.

~ Las aplicaciones VPN por software son las más configurables y son ideales cuando surgen problemas de interoperatividad en los modelos anteriores. Obviamente el rendimiento es menor y la configuración más delicada, porque se suma el sistema operativo y la seguridad del equipo en general. Aquí tenemos por ejemplo a las soluciones nativas de Windows, GNU/Linux y los Unix en general. Por ejemplo productos de código abierto como OpenSSH, OpenVPN y FreeS/Wan.

En ambos casos se pueden utilizar soluciones de firewall ('cortafuegos' o 'barrera de fuego', en castellano), obteniendo un nivel de seguridad alto por la protección que brinda, en detrimento

* Tipos de conexion

~ Acceso remoto.- Es realizada por un cliente o un usuario de una computadora que se conecta a una red privada, los paquetes enviados a través de la conexión VPN son originados al cliente de acceso remoto, y éste se autentifica al servidor de acceso remoto, y el servidor se autentifica ante el cliente.

~ Router a router.- Esta conexion es realizada valga la redundancia por un router a otro que a su vez se conecta a una red privada.

~ Firewall a Firewall.- Es realizada por uno de ellos, y éste a su vez se conecta a una red privada. En este tipo de conexión, los paquetes son enviados desde cualquier usuario en Internet. El firewall que realiza la llamada se autentifica ante el que responde y éste a su vez se autentifica ante el llamante.

5.6 Marketing en la Red

La mercadotecnia en Internet es el estudio de las técnicas del uso de Internet para la publicidad, puede incluir la gestión de contenidos, relaciones publicas, servicio al cliente y las ventas. El comercio electrónico y la mercadotecnia en Internet se han vuelto muy populares ya que los consumidores tienen acceso a los productos desde sus hogares, ademas de poder usar este medio para realizar las compras.

La mercadotecnia en Internet es el estudio de las técnicas del uso de Internet para la publicidad, puede incluir la gestión de contenidos, relaciones publicas, servicio al cliente y las ventas. El comercio electrónico y la mercadotecnia en Internet se han vuelto muy populares ya que los consumidores tienen acceso a los productos desde sus hogares, ademas de poder usar este medio para realizar las compras.

~ Historia

La mercadotecnia en Internet tuvo su origen a principio de los años 90´s en forma de paginas web simples. A finales de los años 90's surgen los llamados " webcomercials" en E.U.A que fue la nueva forma de publicidad.

~ Las 4F's del marketing Online

* Flujo.- "Estado mental en el que entra un usuario de Internet al sumergirse en una web que ofrece una experiencia llena de interactividad" -Fleming

* Funcionalidad.- Construir paginas teniendo en cuenta las limitaciones de la tecnología, es decir elaborar una pagina atractiva, con navegación clara y útil para el usuario.

* Feedback.- Dialogar con el cliente para conocerlo mejor y construir una relación basada en sus necesidades para personalizar en función de esto la pagina.

* Fidelizacion.- Ofrecer la creación de comunidades de usuarios que aporten contenidos de manera que establezcan un dialogo personalizado con los clientes.

~ Modelos de negocios

- Empresa a empresa (B2B)

- Empresa a consumidor (B2C)

- Consumidor a consumidor (C2C)

El primero consiste en compañías que hacen negocios unas con otras. Mientras que el segundo vende directamente al consumidor final y el tercero consiste en un vendedor mayorista que vende a uno minorista.

~ Limitaciones

Las conexiones lentas a Internet pueden provocar dificultades, por lo que las empresas no deben colocar demasiada información en sus paginas.

~ Problemas de seguridad

Muchos consumidores tienen dudad sobre comprar productos en la red, porque se encontraron algunas empresas que vendían la información de sus clientes. Por ende se han estado trabajando para crear soluciones, un ejemplo seria el cifrado de datos.

~ Impacto en la industria

A tenido gran impacto en diversas industrias como lo son la industria de la música, bancos, etc. Trayendo consigo preocupaciones, ya que afecta a diversas industrias por ejemplo afecta directamente a la industria de la música ya que se descargan archivos MP3 gratis.

La mercadotecnia también esta afectando a la industria bancaria, debido a que cada vez mas bancos ofrecen la posibilidad de realizar operaciones bancarias en linea.

- Empresa a empresa (B2B)

- Empresa a consumidor (B2C)

- Consumidor a consumidor (C2C)

El primero consiste en compañías que hacen negocios unas con otras. Mientras que el segundo vende directamente al consumidor final y el tercero consiste en un vendedor mayorista que vende a uno minorista.

~ Limitaciones

Las conexiones lentas a Internet pueden provocar dificultades, por lo que las empresas no deben colocar demasiada información en sus paginas.

~ Problemas de seguridad

Muchos consumidores tienen dudad sobre comprar productos en la red, porque se encontraron algunas empresas que vendían la información de sus clientes. Por ende se han estado trabajando para crear soluciones, un ejemplo seria el cifrado de datos.

~ Impacto en la industria

A tenido gran impacto en diversas industrias como lo son la industria de la música, bancos, etc. Trayendo consigo preocupaciones, ya que afecta a diversas industrias por ejemplo afecta directamente a la industria de la música ya que se descargan archivos MP3 gratis.

La mercadotecnia también esta afectando a la industria bancaria, debido a que cada vez mas bancos ofrecen la posibilidad de realizar operaciones bancarias en linea.

Aquí un vídeo que explica como funciona el marketing en la red

5.7 Planificación de recursos empresariales

Los sistemas de planificación empresariales (ERP) son sistemas de información generales que integran y manejan muchos de los negocios asociados con las operaciones de productos de bienes o servicios. Es un termino derivado de los sistemas de planificación de recursos empresariales de manufactura(MRPII).

Los sistemas ERP manejan la producción, la logística, distribución, inventario, envíos, facturas y contabilidad de la compañía de forma modular.

Los sistemas ERP ocasionalmente son llamados "back Office" ya que indican que el cliente y el publico general no están directamente involucrados.

Los ERP funcionan amplia mente en las empresas que automatizan muchas de las practicas de negocios asociadas con los aspectos operativos o productivos de la empresa, se caracterizan por estar compuestos por diferentes módulos.

* Los objetivos principales de los sistemas ERP son:

~ Optimización de procesos empresariales

~ Acceso a la información

~ Posibilidad de compartir información

~ Eliminación de datos u operaciones innecesarias

El propósito fundamental es otorgar apoyo a los clientes del negocio, tiempo rápido de respuesta a sus problemas, asi como el eficiente manejo de información.

* Características de un sistema ERP

~ Modulares.- Entienden que una empresa es un conjunto de departamentos que se encuentran interrelacionados por la información que comparten y que generan a partir de sus procesos.

~ Configurables.- Pueden ser configurados mediante desarrollos en el código del software.

Otras características destacables son:

* Bases de datos centralizada

* Sus componentes interactuan entre si

* Los datos de capturan y deben ser completos y comunes

* Reingeneria

Las metodologías de implantación de los ERP en la empresa no siempre son del todo simples, por ello antes, durante y después de la implantación de un ERP es conveniente efectuar lo siguiente:

* Definición del modelo de negocio

* Definición del modelo de gestión

* Definición de la estrategia de implantación

* Evaluación de oportunidades

* Alineación de la estructura y plataformas

* Análisis de cambio organizativo

* Entrega de una visión completa de solución

* Implantación del sistema

* Controles de calidad

* Auditoria del entorno técnico y entorno de desarrollo

~ Implementación

Al implementar tales sistemas en una compañía, la metodología tradicional solía involucrar a un grupo de analistas, programadores y usuarios. Este permite a los consultores tener acceso a las computadoras de la compañía con el fin de poder instalar los datos actualizados y estabilizados de implementacion de ERP.

* Ventajas

- No requiere la instalación de una aplicación cliente, mientras se tenga una aplicación a Internet.

- Se puede acceder a los ERP en web a través del navegador web.

- Compleja administración de interdependencias.

- Diseño de ingeniería para mejorar el producto.

* Desventajas

- Inversión inadecuada para la educación continua del personal.

- El éxito depende en las habilidades y la experiencia de la fuerza de trabajo.

- Cambio de personal, ya que no todos están capacitados para el manejo de ERP.

- Su instalación es muy costosa.

- Son difíciles de usarse.

- Existen problemas frecuentes de compatibilidad.

~ ERP vs Software de gestión

La principal diferencia estriba en la definición. Un ERP es una aplicación que integra en un único sistema todos los procesos de negocios de una empresa de manera centralizada. Esto descarta a los ERP como programas basados en múltiples aplicaciones (suites) independientes o modulares que duplican la información. Facilitando el flujo de información entre las funciones de manufactura, logística, finanzas y recursos humanos.

Estas características deberían permitir diferenciar entre una suite de gestión y un ERP puro que debiera incluir todas aquellas funcionalidades que una empresa pueda necesitar.

El saber si una empresa necesita o no un ERP o una simple suite de gestión es otro asunto, no obstante la definición y características deberían quedar claras.

En definitiva las suites de gestión y los ERP ocupan 2 nichos de mercados, claramente distinguibles desde un punto de vista técnico, pero comercial y publicitariamente cruzables desde abajo hacia arriba.

Algunos ERP que encontramos en el mercado son:

~ Sistema Isis ERP manager

~ Netsuit Financials/ ERP

~ Exactus ERP comercial

~ SAP

Glosario de terminos comunes en el comercio electronico

* Internet .- Infraestructura de redes a escala mundial que se conecta a la vez a todo tipo de computadores.

* Intranet .- Red de ordenadores privada basada en los estándares de Internet, utilizan esta tecnología para enlazar los recursos informativos de una organización.

* Comercio Electrónico.- Entrega de información, productos, servicios o pagos por medio de líneas telefónicas, redes de ordenadores o de cualquier otro dispositivo electrónico.

* Negocio Electrónico.- Cualquier forma de transacción comercial en la que las partes interactúan en forma electrónica en lugar del intercambio o contacto físico directo.

* Hosting.- Conocido como hospedaje web, alojamiento web.

* Servidor Compartido.- Es una forma de hosting en la que varios clientes comparten un mismo servidor.

* Servidor Virtual.- Partición dentro de un servidor que habilita varias máquinas virtuales dentro de dicho equipo por medio de diferentes tecnologías.

* Servidor Dedicado.- El uso exclusivo de todo un servidor por un único cliente. Es una Forma de Hosting. Al ser dedicado, su costo puede ser alto.

* Enlace Dedicado.- Servicio que permite establecer un acceso permanente a Internet de alta capacidad, con un costo fijo, independientemente del tiempo de conexión y del volumen de información transmitida.

* ERP.- La Planificación de Recursos Empresariales,(Enterprise Resourse Planning), es un conjunto de sistemas de información gerencial que permite la integración de ciertas operaciones de una empresa, especialmente las que tienen que ver con la producción, la logística, el inventario, los envíos y la contabilidad.

* CRM.- (Customer Relations hip Management), gestión de las relaciones con el cliente.

* SCM.- (Supply Chain Management). Es una solución de negocios enfocada en optimizar la planeación y las operaciones de la cadena de suministro de la empresa.

* Business Intelligence.- Son herramientas de soporte de decisiones que permiten en tiempo real, acceso interactivo, análisis y manipulación de información crítica para la empresa.

Cadena de Valor.- Se enfoca en la identificación de los procesos y operaciones que aportan valor al negocio.

* Cluster de Aplicaciones.- Ejecutan aplicaciones utilizadas en el cómputo científico, donde lo más importante es obtener un alto desempeño, optimizando el tiempo de procesamiento.

Back End.- De forma general, back-end hace referencia al estado final de un proceso.

* Front End.- Hace referencia al estado inicial de un proceso.

* FODA.- Fuerzas, Oportunidades, Debilidades y Amenazas, permite realizar un diagnóstico rápido de la situación de cualquier empresa, considerando los factores externos e internos que la afectan para poder delinear la estrategia para el logro satisfactorio de las metas y objetivos inherentes a la empresa.

* Estudio de Mercado.- Recopilación y análisis de información, en lo que respecta al mundo de la empresa y del mercado, realizado de forma sistemática o expresa, para poder tomar decisiones dentro del campo del marketing estratégico y operativo.

* Negocio Brick.- Organización que tiene participación comercial de forma tradicional, es decir, con instalaciones físicas.

* Negocio Clic.- Organización que tiene participación comercial de forma electrónica únicamente. * Negocio Brick and Clic.- Organización que tiene participación comercial de forma tanto física como electrónica.

* Business to Business.- (B2B). Forma de comercio electrónico en donde las operaciones comerciales son entre empresas y no con usuarios finales.

* Business to Consumer.- (B2C). De empresa a consumidor.

* Business to Government.- (B2G). Consiste en optimizar los procesos de negociación entre empresas y el gobierno a través del uso de Internet.

Entrevista

Decidimos hacer una entrevista en la empresa Cinemex al gerente

Daniel Rodriguez Gomez

Daniel Rodriguez Gomez

R.Contamos con 15 equipos

de cómputo exclusivos para venta y 4 en oficina

¿En qué año se fundó la empresa?

R.2002

¿Cómo ha favorecido a la empresa el uso de tecnología?

R.Haciendo más ágiles las transacciones

¿Organizan a cada uno de los empleados por jerarquía

informática, con claves distintas y permisos bien establecidos en todos y cada

uno de los sistemas o aplicaciones empleadas?

R.Si cada empleado

cuenta con una clave independiente dependiendo de su cargo.

¿Tiene algún protocolo o estándar de seguridad a la hora de

entrar a un sitio web o sistema interno?

R.Si, de echo las

computadoras de la empresa solo tienen derecho a acceder a la página de cinemex

para no caer en phishing

¿Disponen de archivos de respaldo?

R.No disponemos de respaldos.

¿Actualizan constantemente las contraseñas de acceso a los

sistemas de cómputo?

R.Si se actualizan cada

mes de manera automática

¿Los empleados se les enseñan las responsabilidades de cada

componente y su cuidado?

R.Solo se enfatiza en el

cuidado de los datos que se manejan

¿Esta empresa tiene comercio electrónico?

R.Sí, pero no para

vender productos, va enfocado solo a la venta de las entradas por línea

¿A visitado la página web de ventas de la empresa, que le

pareció?

R.Si, pues no considero

que sea atractiva, además de que a veces los horarios mostrados en la página no

coinciden con los de la tienda lo cual es algo molesto.

¿Quién se encarga de

manejar los datos dentro de la empresa?

R.Pues lo que viene

siendo los horarios de las películas y ese tipo de cosas se manejan desde una

bodega que se encuentra en México la cual se encarga de todas las

actualizaciones

¿Todos tienen acceso a la información?

R.De los gerentes en

adelante contamos con acceso a la información

¿La información almacenada dentro de la empresa tiene

seguridad?

R.Si

¿Qué tipo de seguridad tiene esa información?

R.Encriptación de datos

¿Han sufrido robo de información?

R.No

¿Han tenido alguna amenaza informática? platique su

experiencia

R.Una vez tuvimos virus

en las páginas y no podíamos hacer nada ya que nosotros como empleados no

podemos instalar ningún programa, se necesitó de llamar a un técnico de

Guadalajara que viniera a instalar el antivirus correspondiente para tratar el

problema, y pues duro una semana pero luego se resolvió.

Conclusion

Los modelos de negocios estan adapatandose a las nuevas tecnologias como podria ser la web ya que atravez de ella pueden proporcionar un servicio rapido, facil y de 24 horas cada vez mas adaptado al usuario final haciéndola interactiva y intuitiva con ella pueden hacer llegar sus productos a sus vendedores sin la necesidad de que el venga a la tienda lo que es un ahorro monetario para el comprador y la empresa pero hoy en dia la tendencia se esta diriguiendo a los celulares por lo que las empresas buscan la manera de poner anuncios no intrusivos ,e-mail publicitarios,apps gratis con referencia a la tienda o simplemente adaptar la web al telefono, pero esto conlleva a la seguridad informatica que trata de ayudar en el robo,daño,modificacion de datos por parte de un intruso con lo que las empresas tienen o buscan estandares altos para resguardar su informacion como podria ser un respaldo, las empresas estan apostando por utilizar la nube ya que pose un estandar alto de seguridad y ahorra a la empresa servidores y espacio tambien utilizan otros estandares como la jerarquia de acceso a la informacion,contraseñas entre otras viendo hacia el futuro no muy lejano al nivel con el que progresa la tecnologia dichos estandares estan en constate actualizacion ya que estos se tienen que adapatar a la tendencia tecnologica del usuario final.

Suscribirse a:

Comentarios (Atom)

.png)